Categorías

- Redes (10)

- Git y GitHub (23)

- Desarrollo de software (21)

- Sistemas operativos (28)

Entorno aislado para Linux: Guía de seguridad para pruebas

Cómo Crear un Entorno Aislado y Seguro para Máquinas Virtuales

En el mundo de la ciberseguridad y el desarrollo de scripts, la virtualización es una herramienta esencial. Un entorno virtual aislado es una máquina virtual (VM) configurada para operar sin ninguna conexión con la máquina anfitriona. Esto es crucial si tu trabajo implica ejecutar software no confiable, analizar malware o probar scripts de automatización sin riesgo de afectar tu sistema operativo principal.

Este post te guiará a través de los pasos esenciales para configurar una VM aislada, creando un sandbox seguro donde puedes experimentar, probar y desarrollar sin comprometer la integridad de tu equipo.

Configuraciones Clave para el Aislamiento de la VM

Para lograr un aislamiento óptimo, es necesario asegurar que la máquina virtual no comparta ningún recurso o fichero con el sistema anfitrión ni tenga conexión a internet. A continuación, se detallan los pasos esenciales para configurar un entorno seguro y aislado.

-

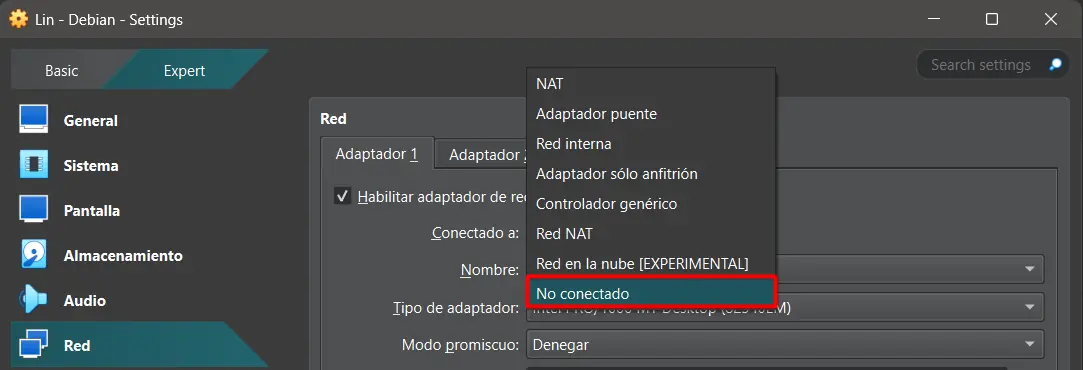

Desactivar la red

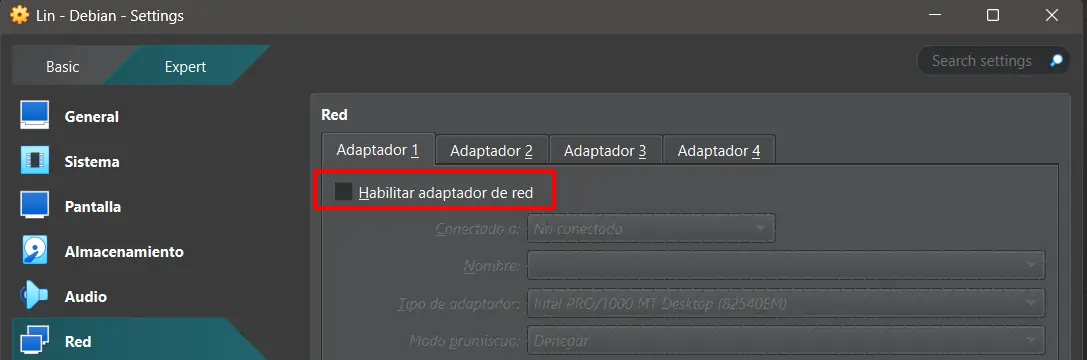

El primer paso es eliminar cualquier conexión de red de la máquina virtual. Esto se hace cambiando el modo de red a “no conectado” o desmarcando la casilla “Habilitar adaptador de red” en la configuración de la VM. De esta forma, la máquina no podrá comunicarse con el exterior, ni siquiera con el sistema anfitrión.

El equivalente a esta configuración en otros softwares es simplemente desmarcar la casilla de “Habilitar adaptador de red”.

-

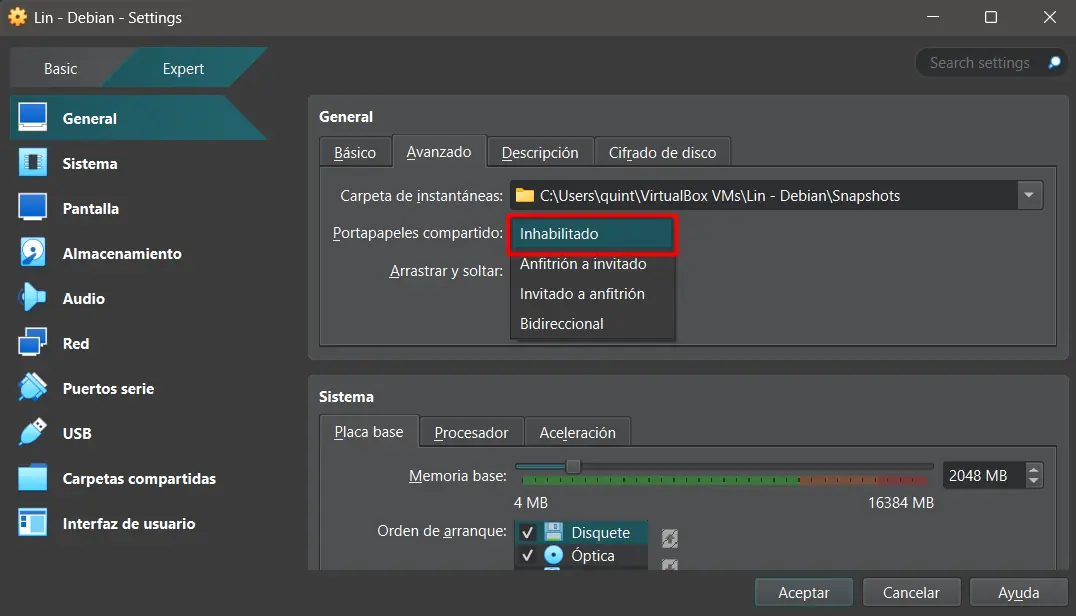

Deshabilitar el portapapeles compartido

El portapapeles compartido crea un vínculo directo entre la máquina virtual y la anfitriona, lo que podría ser una vulnerabilidad. Para evitarlo, desactiva esta función en la configuración de la VM.

-

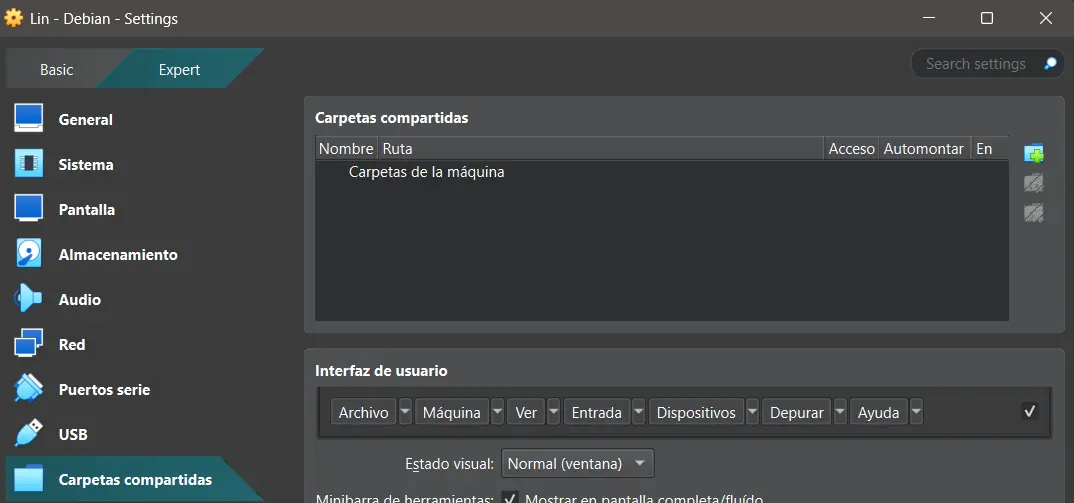

Eliminar carpetas compartidas

Si has configurado alguna carpeta compartida previamente, es crucial eliminarla para romper cualquier enlace que permita la transferencia de archivos entre ambos sistemas.

-

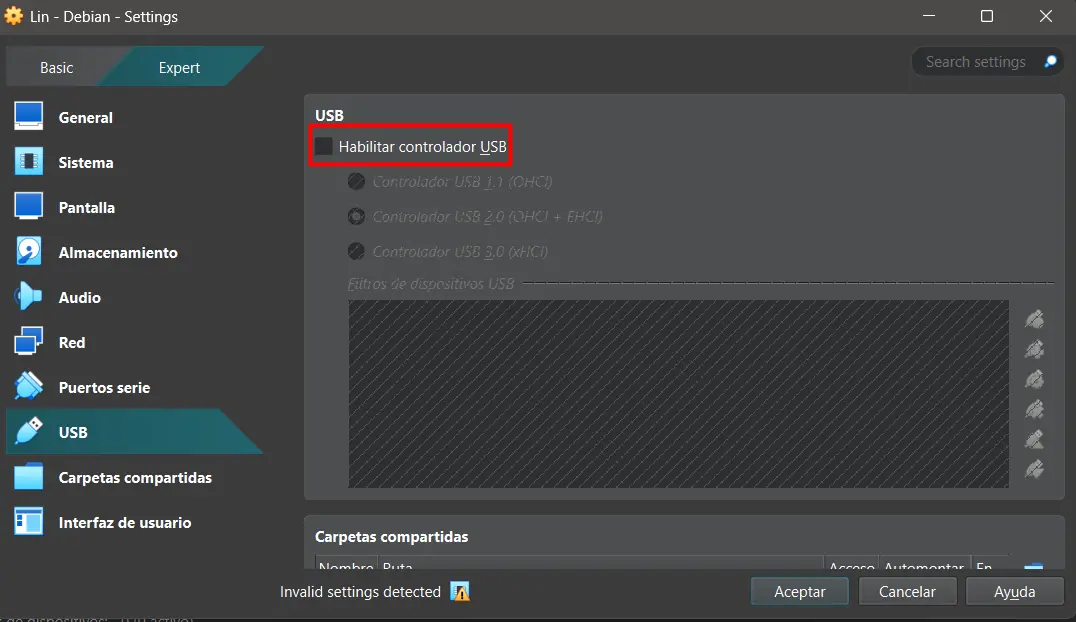

Desactivar dispositivos USB

Como medida de seguridad adicional, se recomienda eliminar la compatibilidad con dispositivos USB, ya que estos también pueden ser un vector de ataque, permitiendo la inyección de malware o la exfiltración de datos.

Casos de Uso en Linux: ¿Para qué un entorno aislado?

Dentro del ecosistema Linux, un entorno aislado es invaluable. Su utilidad va más allá del simple análisis de malware:

- Pruebas de Bash Scripts: Antes de ejecutar un script en tu sistema principal, puedes probarlo en la VM para verificar su comportamiento, permisos y si realiza cambios inesperados en el sistema de archivos. Esto es vital para scripts que modifican configuraciones de sistema o instalan paquetes.

- Aislamiento de Aplicaciones: Si necesitas ejecutar una herramienta de código abierto de la que no estás seguro, el entorno aislado te protege. Si el software intenta instalar algo malicioso o comunicarse con un servidor externo, la VM lo contendrá.

- Ingeniería Inversa: Para el análisis estático y dinámico de ejecutables de Linux, este entorno te permite manipular y observar el binario en un entorno controlado.

Errores Comunes y Cómo Evitarlos

Aunque el proceso es sencillo, es fácil pasar por alto un detalle. Estos son algunos errores comunes que comprometen la seguridad de tu entorno, con un enfoque en su relevancia para un usuario de Linux:

- Olvidar una conexión de red: Asumir que con solo deshabilitar una tarjeta es suficiente. A veces, la VM puede tener configuraciones de red adicionales que deben ser revisadas. Un script malicioso podría intentar establecer una conexión o usar una interfaz de loopback que no esperas.

- Dejar el portapapeles activo: En un sistema Linux, un malware podría copiar tus archivos de credenciales (~/.ssh/id_rsa, por ejemplo) al portapapeles. Si lo dejas activo, podrías pegarlos accidentalmente en el anfitrión.

- Usar la misma cuenta de usuario: No utilices la misma cuenta de usuario con la que accedes en tu máquina anfitriona. Es una mala práctica que podría comprometer tus permisos si el sistema invitado se ve comprometido.

Con estas configuraciones en mente, tu máquina virtual se convierte en un entorno seguro y aislado, ideal para probar scripts, analizar software y realizar cualquier tarea que requiera un alto nivel de contención. Este conocimiento es fundamental para quienes se dedican al desarrollo, la ciberseguridad y la administración de sistemas en Linux.

Agregados recientemente

- Guía para la gestión de permisos en Linux con chmod

- Comprendiendo los permisos de archivos y directorios en Linux

- Aprende a escribir scripts en Linux: De la línea de comandos a la automatización

- El comando Grep: Búsqueda y filtrado de patrones en Linux

- Introducción al manejo de procesos en Linux (foreground, background, kill y más)

- Pipes en Linux: El poder de encadenar comandos

- Comandos esenciales para la administración de usuarios en Linux